Java application root path

Contents:Tomcat : guide de démarrage complet en français

Modifier ehcache. Installation Windows. Télécharger l'archive chainedit3-quickstart-x-x-x. Avoir les droits aministrateur sur votre poste.

Assurez-vous d'avoir les droits administrateur. Double-cliquez sur l'exécutable et laissez-vous guider Si vous avez une erreur du type : Error : enable to access jarfile chainedit2-quickstartx-x. Cette erreur peur survenir sur certains postes sous windows.

Installation et prise en main d'un environnement

Vous devez alors télécharger le fichier jar comme pour une installation sous Linux , puis double-cliquez dessus. Dans votre menu "Démarrer" Aller dans le menu "ChainEdit" que vous venez de créer. Cliquez sur "Chainedit Apache tomcat" et sur le bouton "Start" de l'écran qui apparaît" "Stop" pour arrêter l'application. Sur certaines machines, il faut avoir les droits administrateur pour effectuer ce lancement. Vous pouvez également préciser le chemin du jvm. Cliquez ensuite sur l'option "Lisezmoi" du menu "ChainEdit", qui va ouvrir une page dans votre navigateur et suivez les instructions de cette page.

Enlarge your skills

Lancement "à la main" Pour les puristes ou ceux qui n'aiment que les commandes. Lancer une session de commande Dos Cmd dans le menu exécuté. Allez dans le répertoire d'installation de chainEdit : cd Installation Linux Pré-requis. Node; import org. NodeList; import org. Share this: Twitter Facebook. WordPress: J'aime chargement…. Sur le même thème.

Good job boy! Is there an elegant solution to achieve same result? Répondre Annuler la réponse. Entrez votre commentaire Entrez vos coordonnées ci-dessous ou cliquez sur une icône pour vous connecter:. E-mail obligatoire adresse strictement confidentielle. Nom obligatoire. Le paramètre prefix, qui peut être null, sera utilisé de manière dépendante de l'implémentation pour construire le nom du répertoire.

Documentation de référence sur appengine-web.xml

Ecrire sa propre méthode pour une fonctionnalité aussi basique que la copie d'un fichier ne présente pas beaucoup d'intérêt. La classe Files propose plusieurs surcharges de la méthode copy pour copier un fichier ou un répertoire. Une surcharge de la méthode copy permet de préciser les options de copie du fichier en utilisant son troisième paramètre qui est un varargs de type CopyOption. Plusieurs valeurs des énumérations StandardCopyOption et LinkOption qui implémentent l'interface CopyOption peuvent être utilisées avec la méthode copy:.

La copie se fait en conservant les attributs du fichier: Remplacer le fichier cible s'il existe. Si le chemin cible est un répertoire non vide, une exception de type FileAlreadyExistsException est levée. Ne pas suivre les liens symboliques. Si le chemin à copier est un lien symbolique, c'est le lien lui-même qui est copié. Faute d'option indiquée, une exception est levée si le fichier cible existe déjà. La copie échoue si la destination existe sauf si l'option StandardCopyOption.

Manipulation de fichiers et de répertoires en Java

Pour copier le contenu du répertoire, il faut parcourir son contenu et copier chacun des éléments un par un. La méthode copy possède deux surcharges qui permettent d'utiliser respectivement un objet de type InputStream comme source et un objet de type OutputStream comme cible. Avant Java 7, la méthode rename de la classe java. File ne fonctionnait pas sur tous les systèmes d'exploitation et généralement pas au travers du réseau. Bien que peu performante, la solution la plus sûre était de copier chaque octet du fichier source puis de supprimer ce fichier.

Les options de déplacement du fichier peuvent être précisées en utilisant son troisième paramètre de type CopyOption. Plusieurs valeurs de l'énumération StandardCopyOption qui implémente l'interface CopyOption peuvent être utilisées avec la méthode move:. Assure que le déplacement est réalisé sous la forme d'une opération atomique. Si l'atomicité de l'opération ne peut être garantie alors une exception de type AtomicMoveNotSupportedException est levée.

Si la méthode move est invoquée avec l'option StandardCopyOption. Par défaut, l'invocation de la méthode move dont le chemin cible existe déjà lève une exception de type FileAlreadyExistException. Pour écraser le fichier existant, il faut utiliser l'option StandardCopyOption.

Si le chemin source est un lien alors c'est le lien lui-même et non sa cible qui est déplacé. Si les chemins cible et source fournis en paramètres de la méthode move sont identiques alors l'invocation de la méthode n'a aucun effet. La méthode move peut être utilisée sur un répertoire vide ou sur un répertoire non vide dont la cible est sur le même système de fichiers.

Dans ce cas le répertoire est simplement renommé et il n'est pas nécessaire de déplacer récursivement le contenu du répertoire. Si le répertoire cible existe déjà, même vide, alors une exception de type FileAlreadyExistsException est levée. Si le répertoire cible existe et n'est pas vide, alors une exception de type DirectoryNotEmptyException est levée.

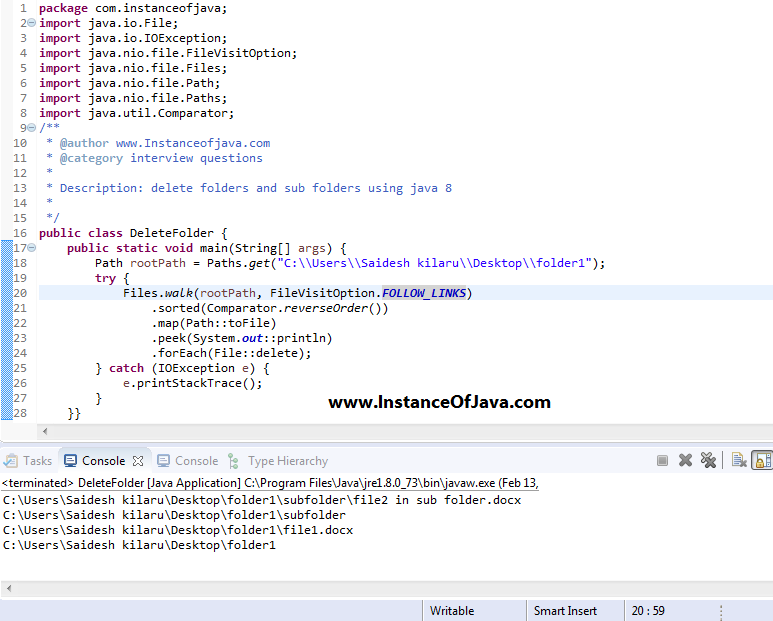

Les répertoires vides peuvent être déplacés. Si le répertoire n'est pas vide alors il est possible de le déplacer à condition que son contenu n'est pas besoin de l'être: Sur la plupart des systèmes, le déplacement d'un répertoire vers une cible sur le même système de stockage se fait simplement en modifiant des entrées dans la table d'allocations des fichiers. Par contre, le déplacement vers une autre unité de stockage implique forcément le déplacement du contenu du répertoire. L'API permet la suppression de fichiers, de répertoires ou de liens en utilisant l'une des deux méthodes de la classe Files:.

Elle lève une exception si la suppression échoue. Par exemple, une exception de type NoSuchFileException est levée si le fichier à supprimer n'existe pas dans le système de fichiers. La méthode deleteIfExist permet de supprimer un élément du système de fichiers sans lever d'exception si celui-ci n'existe pas. NIO2 propose une fonctionnalité pour obtenir le type du contenu d'un fichier en utilisant la méthode probeContentType de la classe Files.

La méthode probeContentType renvoie null si le type de contenu ne peut pas être déterminé. L'implémentation de cette méthode est dépendante de la plate-forme: Il est possible de fournir une implémentation du type FileTypeDetector pour déterminer le type du contenu d'un fichier. Si aucune implémentation de type FileTypeDetector ne peut déterminer le type, alors la méthode probeContentType va demander au système de déterminer le type du contenu. Pour définir sa propre implémentation, il faut créer une classe qui hérite de la classe abstraite FileTypeDetector et redéfinir sa méthode abstraite probeContentType qui attend en paramètre un objet de type Path et renvoie une chaîne de caractères.

La détermination du type du contenu est généralement spécifique au système d'exploitation sous-jacent: Les solutions proposées par NIO2 pour le parcours du contenu d'un répertoire remplacent avantageusement les méthodes list et listfiles de la classe java. Ces méthodes offraient de piètres performances notamment avec des répertoires contenant de nombreux fichiers et consommaient beaucoup de ressources. NIO2 propose plusieurs solutions pour parcourir le contenu d'un répertoire: File mais sont aussi beaucoup plus performantes surtout avec des répertoires qui contiennent de nombreux fichiers.

- localiser un autre iphone que le sien.

- iphone application espion sms.

- trouver son portable avec google.

- Documentation d'installation;

Il est possible d'utiliser une instance de l'interface java. DirectoryStream qui permet de parcourir un répertoire en réalisant une itération sur les éléments qu'il contient. La méthode iterator retourne une instance d'un itérateur sur les éléments du répertoire: L'itération sur les éléments permet de meilleures performances et une consommation réduite en ressources pour obtenir les mêmes résultats que l'invocation des méthodes list et listFiles de la classe java.

L'ordre dans lequel les éléments sont fournis lors de l'itération n'est pas garanti. Des éléments spécifiques à certains systèmes ne sont pas retournés dans l'itération: L'interface DirectoryStream hérite des interfaces Closeable et Iterable. Le parcours des éléments peut se faire dans une instruction for.

Si une exception est levée durant l'itération, alors elle est encapsulée dans une exception unchecked de type DirectoryIteratorException. Il est aussi possible de fournir un paramètre qui est une chaîne de caractères au format glob pour filtrer la liste des éléments retournés en fonction de leurs noms.

Une seconde invocation de la méthode iterator lève une exception de type IllegalStateException.

Il est possible de définir un filtre qui sera appliqué sur chacun des éléments du répertoire pour déterminer s'il doit être retourné ou non lors du parcours. Pour cela, il faut créer une instance de type DirectoryStream. Le code du filtre doit se trouver dans la méthode accept qui prend en paramètre un objet de type Path et renvoie un boolean qui est le résultat de l'application du filtre.

Ce type de parcours peut être utilisé pour rechercher, copier, déplacer, supprimer, Il faut écrire une classe qui implémente l'interface java. Cette interface définit des méthodes qui seront des callbacks lors du parcours de la hiérarchie. Le parcours sort d'un répertoire qui vient d'être parcouru ou une exception est survenue durant le parcours.

Le parcours rencontre un répertoire, cette méthode est invoquée avant de parcourir son contenu. La visite d'un des fichiers durant le parcours n'est pas possible et une exception a été levée. Il est possible de contrôler les traitements du parcours en utilisant les objets de type FileVisitResult retournés par les méthodes de l'interface FileVisitor. Les méthodes de l'interface FileVisitor renvoient toutes une valeur qui appartient à l'énumération FileVisitResult. Cette valeur permet de contrôler le processus de parcours de l'arborescence:.

L'exemple ci-dessous parcourt l'arborescence et s'arrête dès que le fichier test. L'API propose la classe java. SimpleFileVisitor qui est une implémentation de l'interface FileVisitor. Le plus simple est donc de créer une classe fille qui hérite de la classe SimpleFileVisitor et de redéfinir les méthodes utiles selon les besoins. Pour lancer le parcours de la hiérarchie d'un répertoire, il faut utiliser la méthode walkFileTree de la classe Files qui propose deux surcharges:. La première surcharge attend en paramètres le chemin du répertoire qui doit être parcouru et une instance de type FileVisitor qui va encapsuler les traitements du parcours.

La seconde surcharge attend deux paramètres supplémentaires qui permettent de préciser des options sous la forme d'un ensemble de type FileVisitOption et un entier qui permet de limiter le niveau de profondeur du parcours dans la hiérarchie. Par défaut, les liens symboliques ne sont pas suivis par le WalkFileTree.